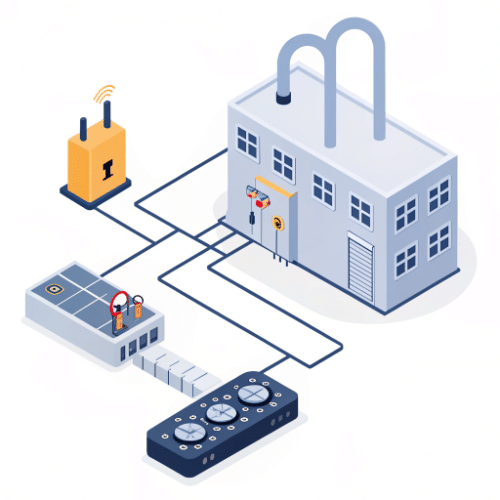

Los sistemas de telemando industrial permiten controlar y supervisar procesos a distancia, lo que mejora la eficiencia operativa y reduce la necesidad de intervención física. Sin embargo, este tipo de sistemas suele operar en entornos críticos, como plantas energéticas, estaciones de bombeo o infraestructuras de transporte. Por ello, el cifrado de las comunicaciones y la seguridad de los datos se convierten en factores imprescindibles para evitar accesos no autorizados, sabotajes o filtraciones de información.

Riesgos habituales en sistemas de telemando

Aunque los beneficios del telemando son evidentes, muchos sistemas aún presentan vulnerabilidades debido a una arquitectura heredada, configuraciones poco seguras o ausencia de medidas de cifrado. La exposición de dispositivos a redes abiertas, la falta de autenticación robusta y la carencia de trazabilidad en los accesos pueden poner en peligro tanto la integridad del sistema como la seguridad de las operaciones.

Tipos de amenazas frecuentes

Acceso remoto no autorizado, manipulación de señales, suplantación de identidad de dispositivos, interceptación de datos, y denegación de servicio (DoS) son algunos de los riesgos más habituales.

Entornos especialmente sensibles

Instalaciones críticas como subestaciones, depuradoras, centros de control y redes distribuidas de agua o energía requieren niveles altos de disponibilidad y protección frente a ataques deliberados o incidentes accidentales.

Claves para un telemando seguro

Garantizar la seguridad de un sistema de telemando no se limita a instalar equipos modernos. Requiere un enfoque integral que combine protocolos cifrados, buenas prácticas de red y medidas de protección física y lógica.

Cifrado de extremo a extremo

Toda comunicación entre los dispositivos de campo y el centro de control debe viajar cifrada mediante protocolos seguros (TLS, VPN, IPSec). Esto impide que los datos puedan ser interceptados o manipulados durante el tránsito.

Autenticación robusta y control de acceso

Los sistemas deben requerir credenciales seguras, certificados digitales o autenticación multifactor para el acceso remoto. Adicionalmente, es importante registrar todos los accesos y operaciones realizadas.

Segmentación de red y firewalls industriales

Separar la red de telemando del resto de la infraestructura y controlar el tráfico entre segmentos mediante firewalls permite reducir la superficie de ataque y contener posibles amenazas.

Tecnologías seguras para telemando

La elección de las tecnologías de comunicación y los equipos utilizados es decisiva para mantener la integridad del sistema. En Verea trabajamos con soluciones adaptadas a cada entorno.

Comunicaciones cifradas con TETRA

El sistema TETRA (Terrestrial Trunked Radio) permite integrar comunicaciones de voz y datos con cifrado avanzado y protocolos de alta disponibilidad. Es ideal para entornos donde se requiere movilidad, seguridad y operatividad garantizada.

Enlaces industriales IP con VPN

Configuramos routers industriales que operan con túneles VPN para proteger las conexiones IP entre los elementos remotos y el sistema SCADA o centro de control.

Equipos redundantes y monitorización continua

El uso de equipos con redundancia automática, vigilancia remota y generación de alertas ante eventos sospechosos permite anticiparse a posibles ataques o fallos de seguridad.

Verea: expertos en telemando seguro para entornos críticos

En Verea Telecomunicaciones diseñamos e instalamos sistemas de telemando industrial seguros, aplicando protocolos de cifrado, segmentación de red, autenticación avanzada y monitorización continua. Nuestra experiencia en proyectos SCADA, redes industriales y comunicaciones cifradas nos permite ofrecer soluciones integradas para clientes del sector energético, logístico, medioambiental y municipal. Protege tus instalaciones con tecnología fiable y criterios de ciberseguridad industrial.

Preguntas frecuentes sobre cifrado y seguridad en telemando industrial

¿Qué significa cifrado de extremo a extremo en telemando?

Es la protección de los datos desde el dispositivo de campo hasta el centro de control usando protocolos seguros. Evita que terceros puedan leer o manipular la información en tránsito.

¿Qué protocolos de cifrado son recomendables (TLS, VPN, IPSec)?

TLS es idóneo para servicios puntuales (APIs, HTTPS); las VPN con IPSec o WireGuard protegen enlaces IP entre sedes o equipos remotos. En entornos OT críticos, se combinan para asegurar tanto sesiones como túneles persistentes.

¿Cómo reforzar la autenticación y el control de acceso en sistemas SCADA/PLC?

Usa credenciales robustas, certificados digitales y MFA, aplica privilegios mínimos y registra accesos y comandos. La trazabilidad (logs y auditoría) es clave para detectar usos indebidos.

¿Por qué segmentar la red OT y usar firewalls industriales?

La segmentación (zonas y conduits, VLAN) y los firewalls limitan el movimiento lateral y reducen la superficie de ataque. Permiten inspección de protocolos industriales y reglas específicas por activo o proceso.

¿Cuándo elegir TETRA y cuándo enlaces IP con VPN para telemando?

TETRA es óptimo para voz/datos críticos con movilidad y prioridad; los enlaces IP con VPN ofrecen mayor capacidad para telemetría y SCADA. En entornos exigentes se combinan y se añaden equipos redundantes y monitorización 24/7.